这份 RIPE Labs 报告梳理了南欧东部地区在互联网号码资源、路由安全、ASPA 与 IPv6 部署上的最新进展,适合网络运营与基础设施从业者快速把握区域态势。

作者:Anastasiya Pak、Qasim Lone、Rene Wilhelm 原文链接:https://labs.ripe.net/author/anastasiya-pak/see-14-advancing-internet-technologies-in-south-east-europe-report/ 发布日期:2026-04-17

在 SEE 14 召开前,我们梳理了南欧东部地区互联网技术的演进情况。基于注册数据与路由测量,我们重点观察了路由安全、互联互通以及 IPv6 部署方面的趋势。

RIPE NCC South East Europe Meeting(SEE 14)将于 2026 年 4 月 21 日至 22 日在塞尔维亚贝尔格莱德举行。与往年一样,这场会议会把网络运营商、监管机构、学界以及其他利益相关方聚到一起,交流经验,并讨论正在重塑该地区互联网的关键变化。议程覆盖路由安全与 BGP 行为、DNS、互联与 IXP、互联网测量以及基础设施发展等议题。

和往年一样,为了给这些讨论提供背景,我们准备了这份报告。它基于注册数据、路由测量和部署指标,试图给出一个清晰、偏运营视角的观察:南欧东部的互联网技术到底正在如何变化。

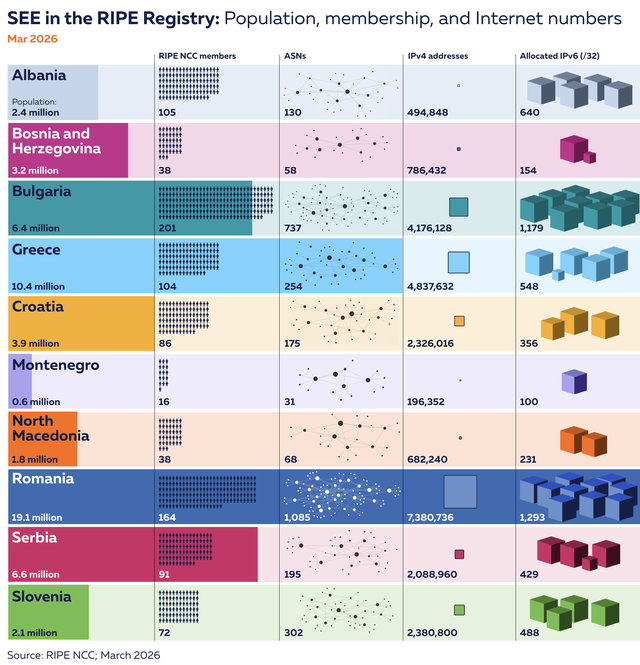

区域内的资源分布

下图展示了 RIPE Registry 中南欧东部地区互联网号码资源的分布概况。整体来看,与去年相比变化不大。按成员数量看,保加利亚仍然明显领先;按 IP 地址数量看,罗马尼亚仍然领先——IPv6 上只是略微领先,IPv4 上则优势明显。除这些大规模分配之外,我们也能看到各国在资源持有上的差异性非常大。

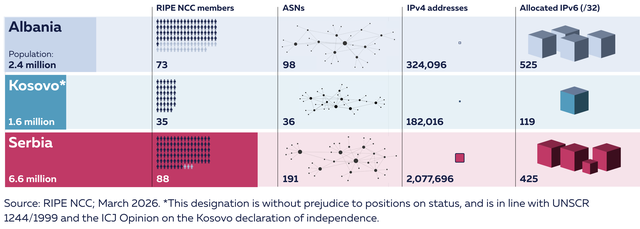

这里有一点值得特别说明:阿尔巴尼亚的人口与成员数量之比相对较高。这背后有特殊原因。上图中的统计数据全部来自 RIPE NCC 的注册数据,而这套数据使用 2 位 ISO-3166 国家代码作为国家唯一标识。正如我们在 2023 年那篇关于 RIPE Database 国家代码的文章中解释过的,这些代码表示的是资源持有者在法律上注册于哪个国家。

但在 SEE 地区,由于 Kosovo* 的存在,情况变得更复杂。国际社会对于其是否属于主权国家长期存在分歧,因此 ISO 维护机构至今没有为其分配正式国家代码。虽然一些组织开始使用非正式的“用户自定义”代码 XK 来表示 Kosovo,但 RIPE NCC 不能这样做——我们只能使用正式分配过的代码元素。

> * 本文凡提及 Kosovo,均不预断其地位问题,并遵循联合国安理会第 1244/1999 号决议以及国际法院关于 Kosovo 独立宣言的意见。

作为替代方案,我们允许 Kosovo 成员使用邻国的国家代码进行注册:RS(塞尔维亚)或 AL(阿尔巴尼亚)。由此带来的结果是,我们关于 “AL” 的统计,实际上同时覆盖了阿尔巴尼亚和 Kosovo 的大部分组织。这会模糊阿尔巴尼亚本身的互联网图景。

不过,作为负责该区域的 RIR,我们同时也知道成员组织的法定注册地址。为了评估 Kosovo 缺少 ISO 代码对统计造成的影响,我们做了一次拆分分析:把注册在 RS 和 AL 下的成员拆成三组,把那些法定地址位于 Kosovo 的组织单独剥离出来。下图展示了经调整后的情况。与按国家代码直接统计的结果相比,我们发现:登记在阿尔巴尼亚名下的 IPv4 地址中,有 37% 实际上由法定地址位于 Kosovo 的组织持有。

公共部门的网络安全

如果说网络和 IP 地址的分布,展示的是一个地区互联网的一种侧面,那么接下来我们要看的,是运行和保护这些网络所面临的运营挑战,其中最关键的一项就是:如何发现并响应网络安全事件。

世界经济论坛于今年 1 月发布的《Global Cybersecurity Outlook 2026》指出,在威胁加剧、地缘政治碎片化以及技术鸿沟扩大的背景下,网络安全挑战正在加速升级;AI 一方面在增强防御,另一方面也在让攻击更复杂。SEE 地区近来的案例包括针对公共服务和关键基础设施的攻击,例如 2025 年末一起 ransomware 攻击曾干扰罗马尼亚的水务管理系统,并导致约 1,000 台电脑离线。

本文不会深入讨论具体安全事件。但值得注意的是,该地区大多数国家——虽然不是全部——都已经建立了专门用于应对这些威胁的机制,例如 CIRT 和 CSIRT 团队。本文的重点则是更具体地观察:该地区网络是如何在路由层面应对安全风险的。

路由安全

互联网路由决定了数据包如何在全球网络中被转发。支撑这一基础设施的是 Border Gateway Protocol(BGP)。众所周知,这个协议在设计时几乎没有内建防护,因此很容易受到配置错误和劫持事件影响。本节我们将把 SEE 地区过去一年的 BGP 事件,与 RPKI 采用情况放在一起观察。

RPKI 允许 IP 地址持有者发布 Route Origin Authorisations(ROAs),明确哪些 origin AS 被授权宣告某个前缀。借助 Route Origin Validation(ROV),网络可以把 BGP 宣告与这些 ROA 进行比对,从而拒绝未经授权的 origin,减少 prefix hijack 以及某些配置错误带来的风险。ASPA 是一种新的 RPKI 签名对象,可在此基础上再增加一层保护。

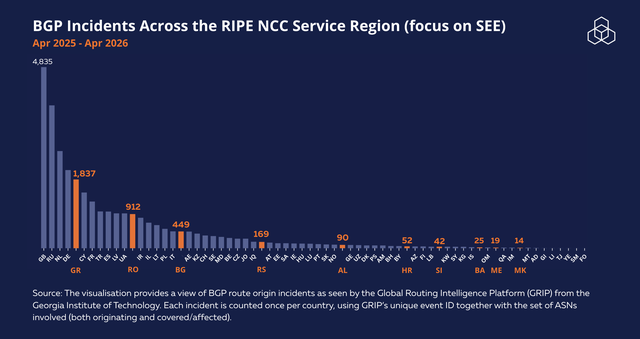

下图展示了过去一年 SEE 地区被 Global Routing Intelligence Platform(GRIP)观测到的 BGP route origin incident 数量。每个 incident 以国家维度统计一次,方法是结合 GRIP 的唯一事件 ID 和所涉及 ASN 集合(包括 originating 以及 covered / affected ASN)。

可以看到,SEE 各国在图上的分布相对均匀。即便绝对数量看上去不算高,BGP 事件仍然足以造成连接中断、流量误导,并削弱一个国家互联网的可靠性。这也是为什么,现在围绕路由安全作出正确决策,对未来互联网安全至关重要。

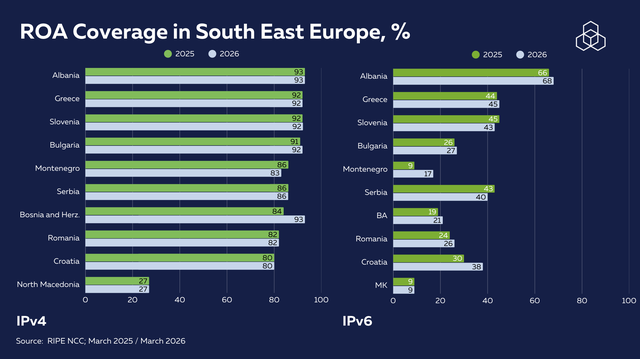

ROA 覆盖率

整体而言,过去一年该地区的 ROA 覆盖率并没有发生特别大的整体变化。但我们确实看到,波斯尼亚和黑塞哥维那的 IPv4 地址空间 ROA 覆盖率上升了 9%;在 IPv6 上,克罗地亚的 ROA 覆盖率较上一份报告提高了约 8%。

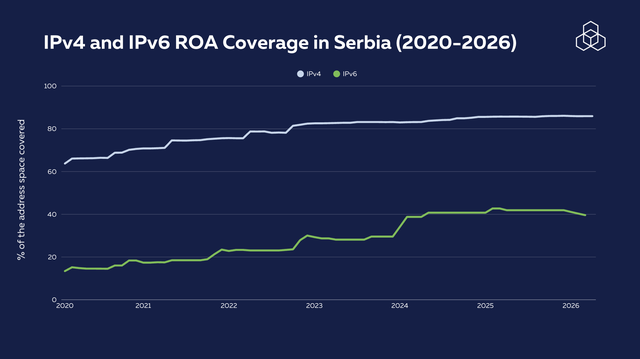

SEE 14 的主办国塞尔维亚,ROA 覆盖率也在持续上升:其 IPv4 地址空间中接近 90% 已被 ROA 覆盖,而 IPv6 地址空间中约有 40% 被覆盖。

政府域名基础设施保护

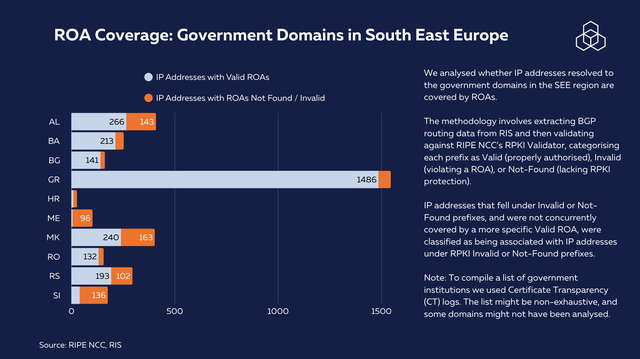

政府与公共服务域名,是国家数字基础设施的重要组成部分,支撑医疗、教育和公共行政等关键服务。也正因为如此,承载这些域名的基础设施在近年成为该地区网络攻击的常见目标之一。基于这一点,我们分析了 SEE 地区政府域名所对应的 IP 地址,是否被 ROA 覆盖。

整体结果显示,各国政府域名的 ROA 采用程度差异明显。希腊最突出,其被有效 ROA 覆盖的 IP 地址数量遥遥领先,达到 1,486 个,说明 RPKI 采用程度相当高。相比之下,包括克罗地亚、黑山、斯洛文尼亚和北马其顿在内的若干国家,仍存在明显缺口:大量 IP 地址处于 ROA Not Found 或 Invalid 状态,表明实施仍不完整,或存在不一致问题。波黑、保加利亚和罗马尼亚覆盖面相对更宽,但仍谈不上全面。整体而言,这些结果再次说明该地区政府域名基础设施的 RPKI 采用很不均衡:有明确的领跑者,也有几个国家在路由安全方面仍有很大提升空间。

ROV:从授权走向验证

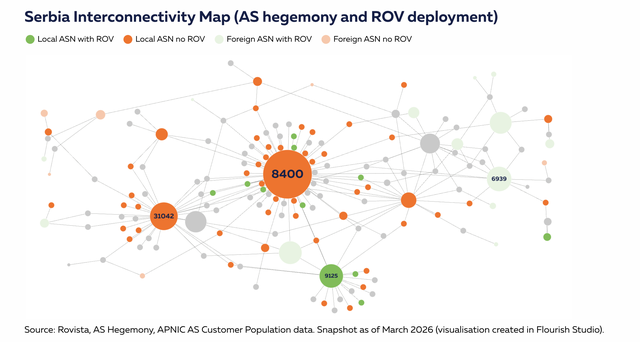

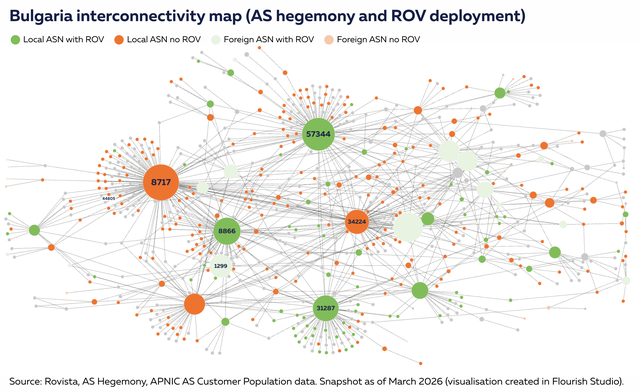

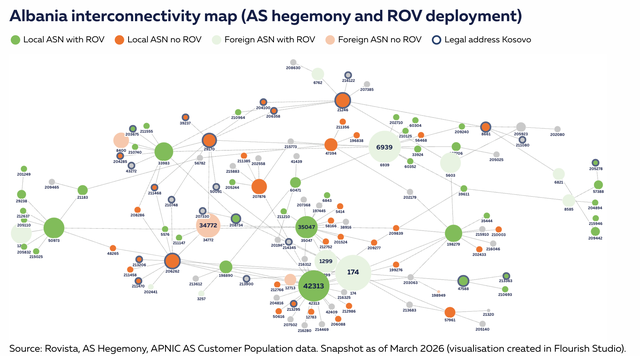

为了分析该地区 ROV 的部署情况及其影响,我们将来自 RoVISTA 的数据,与基于 AS Hegemony 方法计算出的网络中心性视图结合起来。这个方法可以衡量一个自治系统在某个国家内部的中心程度。ROV 的部署是通过路由观测推断的:如果某条 RPKI-invalid 路由没有通过某个网络继续传播,说明该网络本身,或其某个上游,正在过滤 invalid 路由;反过来,如果 invalid 路由能传播到某个网络,则说明该网络及其路径上的上游都没有在该路径上丢弃 invalid。

先看塞尔维亚。与去年 3 月相比,我们没有看到 ROV 部署上的明显变化。值得注意的是,Telekom Srbija(AS8400)——南欧东部最大的电信运营商之一——目前仍未丢弃 RPKI Invalid。考虑到该网络在塞尔维亚互联格局中的中心性很高(在图中表现为更大的节点),如果它部署 ROV,将有机会显著提升塞尔维亚整体路由安全水平。

自上一次在索非亚举行的 SEE 会议以来,保加利亚的网络 ROV 部署有了积极改善。Telehouse(AS57344)作为保加利亚的重要 colocation 和 transit 网络,已经开始部署 ROV(或其上游已在过滤),这提升了该国整体网络环境的路由安全性。

在阿尔巴尼亚,我们也看到了积极变化。One Albania(AS42313)已于今年年初部署 ROV。正如前文所说,图中被圈出的部分 ASN 虽注册在 AL 名下,但其组织的法定地址实际位于 Kosovo。

下方交互式可视化则提供了该地区部署状态的更完整图景:

由于原文这里是嵌入式 Flourish 交互图,本译文保留其位置,但不嵌入交互内容。原文读者可直接访问原文查看互动版本。

ASPA:路由安全的新一层

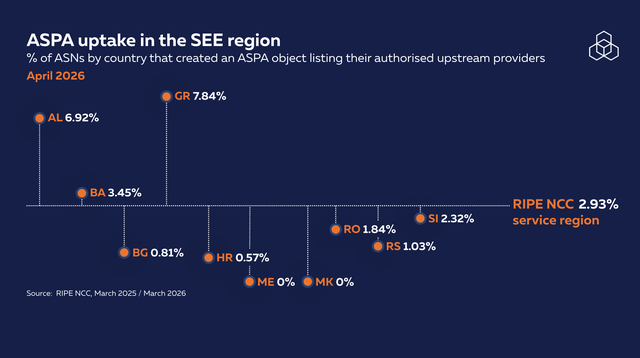

Autonomous System Provider Authorisation(ASPA)是 RPKI 较新的扩展之一,它通过验证 AS path 关系,帮助缓解某些路由事件。ASPA 目前仍处于部署早期,但它代表了路由安全的一次重要推进。正如去年 12 月 RIPE Labs 的相关文章所介绍的那样,运营者现在已经可以在 RIPE NCC 的 RPKI Dashboard 中,与 ROA 一起创建和管理 ASPA 对象。

由于采用尚处萌芽阶段,这是我们第一次能在区域报告中加入 ASPA 采用数据。整个 RIPE NCC 服务区域内,大约有 2.93% 的 ASN 已发布 ASPA 对象。放到 SEE 区域内部看,差异已经很明显:希腊(7.84%)和阿尔巴尼亚(6.92%)显著高于区域平均,其后是波黑(3.45%)。斯洛文尼亚(2.32%)和罗马尼亚(1.84%)略低于 RIPE NCC 平均;塞尔维亚(1.03%)、保加利亚(0.81%)和克罗地亚(0.57%)则进一步落后。写作本文时,黑山和北马其顿还没有看到 ASPA 采用。

看到这些数据时,需要再次强调:ASPA 仍处在部署早期,因此即便是相对较小的变化,未来都可能明显改变百分比。但即便如此,区域内的差异已经足以表明:各国对这一新型路由安全机制的投入程度并不一致,而未来几年仍有相当大的增长空间。

南欧东部的 IPv6 采用

接下来,我们把视角转向该地区的 IPv6 采用情况。正如报告开头所提到的,IPv6 分配量往往与一个国家中活跃 Local Internet Registry(LIR)的数量大体成比例。与区域内其他国家相比,罗马尼亚和保加利亚仍然拥有显著更多的活跃 LIR,因此在 IPv6 分配量上也遥遥领先。

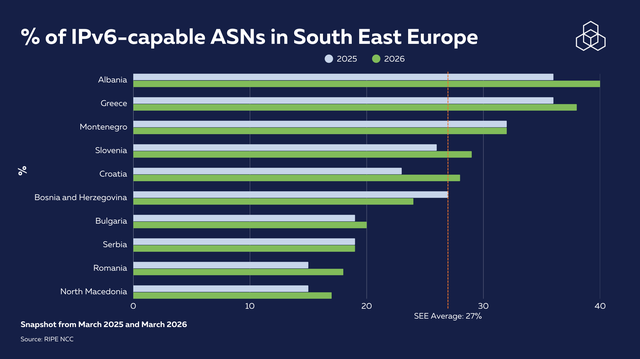

考虑到 IPv6 地址空间极其庞大,单纯统计地址数量并没有太多意义。因此我们转而使用另一项指标:有多少 Autonomous System(AS)在路由中宣告了至少一个 IPv6 前缀,这更能反映 IPv6 capability。

从 IPv6 capability 来看——也就是“至少路由一个 IPv6 前缀的 ASN 占比”——罗马尼亚和保加利亚的占比反而低于该地区一些较小国家。这部分是分母效应:两国 ASN 总数远高于其他国家,因此还有更多网络尚未采用 IPv6。但若看绝对数量,它们仍然位居区域前列。自上一份 SEE 报告以来,阿尔巴尼亚的 IPv6 capability 上升了 4%,达到 40%。

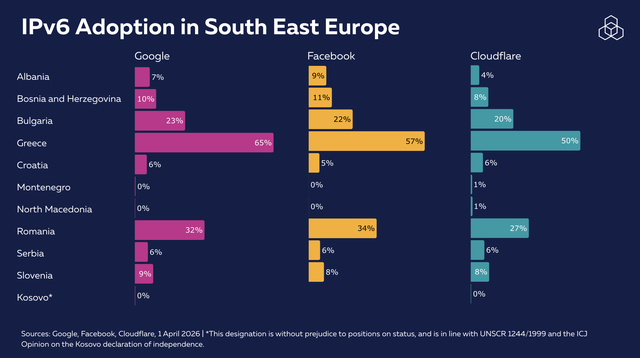

IPv6 capability 表示一个网络“可以使用 IPv6”,但真正的 adoption 并不容易测量。我们参考了一些大型 Content Delivery Network(CDN)披露的测量结果,来观察该地区 IPv6 adoption。最新数据显示,南欧东部各国之间差异非常明显。

Google 的数据表明,希腊(65%)和罗马尼亚(32%)的采用水平尤为突出,其后是保加利亚(23%);与此同时,黑山、北马其顿和 Kosovo 等国家则显示为 0%。Facebook 和 Cloudflare 的趋势大体类似。

不同平台之间的数字差异,反映的是 CDN 测量方法本身的特点:每个平台只看到自己的流量,只看到自己的用户群,因此跨平台比较只能作参考,而不是绝对结论。更根本的一点在于,IPv6 capability(网络是否宣告 IPv6 前缀)与 CDN 视角下的 adoption,测量的其实不是同一件事。一个网络可以宣告 IPv6 前缀,却没有真正向终端用户部署 IPv6;而在较小国家里,CDN 的观测值又会高度受具体承载流量的网络影响。因此,把 capability 数据与 CDN adoption 数据放在一起看,可以得到互补视角,但两者都只是局部切面。

结论

在南欧东部,我们看到路由安全措施与 IPv6 的部署都在持续推进,同时也看到了像 ASPA 这样的新方法开始进入早期采用阶段。不同国家和网络的部署节奏、侧重点自然各不相同,但整个地区的运营者,确实都在逐步采用那些能够增强互联网韧性的工具。

本报告聚焦的是“路由层”这一韧性基础。像 RPKI 和 ROV 这样的技术,当然无法覆盖网络安全的全部问题,但它们在降低路由事件风险与影响方面至关重要,并能支撑一个更稳定、更值得信赖的互联网基础设施。

随着社区在 SEE 14 上展开交流,这些观察结果也提供了一个共享参照系,帮助各方围绕运营实践、部署经验以及未来优先事项展开讨论。

注释

1. GRIP 提供对可疑 BGP 路由事件的近实时可观测性,其中包括:

- MOAS(Multiple Origin AS):同一个前缀被多个 AS 同时宣告

- Sub-MOAS:一个 AS 宣告了更具体的前缀,而该前缀位于另一个 AS 已宣告的覆盖前缀之内

我们的分析重点关注 MOAS 与 Sub-MOAS,因为这两类事件在检测到 invalid origin 时,可以通过 RPKI 被缓解,从而在部署 Route Origin Validation 的网络中限制其传播。为了增加地理背景,我们还为每个涉事 ASN 标注了其在 RIPE Database 中记录的注册国家。需要注意的是,注册国家并不一定反映该 ASN 实际运营所在。

2. 我们的方法是:先从 RIS 提取 BGP 路由数据,再用 RIPE NCC 的 RPKI Validator 进行验证,将每个前缀分为 Valid(授权正确)、Invalid(违反某条 ROA)或 Not-Found(缺乏 RPKI 保护)三类。我们还使用了 Certificate Transparency(CT)日志,构建了一份政府机构域名列表。该列表可能并不穷尽,某些域名也可能没有被纳入分析。如果某个 IP 地址落在 Invalid 或 Not-Found 前缀下,且同时没有被更具体的 Valid ROA 覆盖,那么我们就将其归类为“与 RPKI Invalid 或 Not-Found 前缀下 IP 地址相关”。